Hoy en día, existe una tendencia por parte de las instituciones hacía simplificar la gestión de identidad y los controles de acceso. Pues, a medida que la tecnología y los modelos de negocio avanzan, la experiencia del usuario toma mayor relevancia e invertir en esta área se vuelve cada vez más determinante para las organizaciones. Según un estudio de Telstra, así lo creen el 87 por ciento de los ejecutivos de servicios financieros.

En el camino hacia la simplificación de cómo los usuarios son autenticados e identificados, las instituciones deben valerse de los distintos desarrollos tecnológicos, así como también estimular su adopción y uso entre los consumidores. Por ejemplo, la creciente percepción positiva entre las personas acerca de la tecnología biométrica ofrece la oportunidad de usar sistemas de autenticación biométricos que fortalezcan la identidad y seguridad en el ámbito financiero, mientras prometen mayor conveniencia en el acceso de los usuarios. Esto resultaría en mayor satisfacción y retención del cliente.

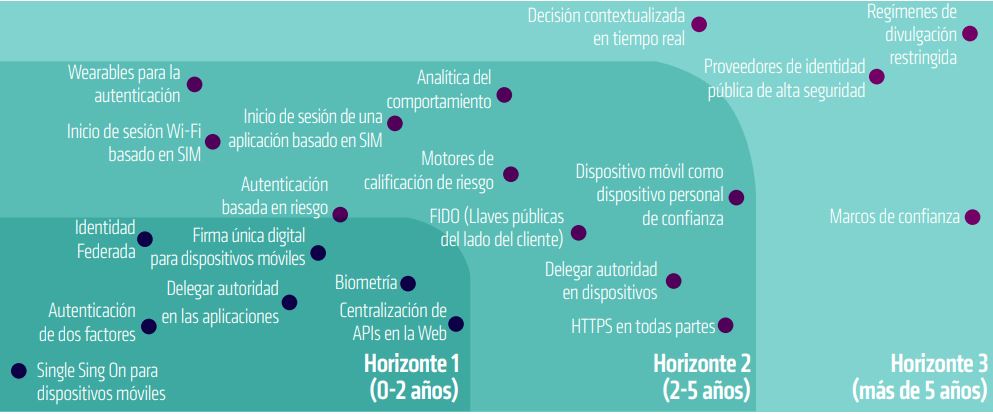

Según Telstra, los siguientes desarrollos tecnológicos permitirán reducir fricciones asociadas en la identificación de los usuarios y lograrán que estos últimos tengan un mayor control sobre su información personal:

HOJA DE RUTA TECNOLÓGICA PARA LA GESTIÓN DE IDENTIDAD

¿Qué significan los conceptos dentro de esta hoja de ruta tecnológica? A continuación, los dividimos y los explicamos según el horizonte de tiempo.

HORIZONTE 1 – “CORTO PLAZO”

Se espera una mayor adopción de estos desarrollos tecnológicos por parte de los usuarios en el transcurso de este año.

- Delegar autoridad en las aplicaciones: Pedir explícitamente al consumidor que otorgue derechos a una aplicación para acceder o compartir datos confidenciales (por ejemplo, autorizar una aplicación de smartphone para que acceda a la lista de contactos).

- Identidad Federada: una institución acepta evidencia de la identidad de un consumidor proveniente de otras organizaciones con las que el consumidor tiene una relación existente (por ejemplo, iniciar sesión en un nuevo sitio web usando una cuenta existente de Facebook, Twitter, Google o Microsoft).

- Single Sing On para dispositivos móviles: los consumidores utilizan su número de teléfono móvil para acceder de forma segura a aplicaciones como la iniciativa de GSMA, Mobile Connect.

- Autenticación de dos factores: Usar dos factores de identidad diferentes (por ejemplo, «algo que sé» y «algo que tengo») simultáneamente para corroborar la identidad con mayor evidencia.

- Biometría: Usar la voz, el iris, el rostro, las huellas dactilares u otro identificador humano para acceder a las aplicaciones.

- Firma única digital para dispositivos móviles: Una amplia gama de tecnologías que utilizan una infraestructura de clave pública (PKI, por sus siglas en inglés), que permite a los consumidores ejecutar documentos legalmente vinculantes.

- Centralización de APIs en la Web: varias compañías de Internet y proveedores de identidad “Pure Play” han brindado servicios de administración de identidades y acceso a la nube para aplicaciones web y móviles durante bastante tiempo. Por ejemplo, a través de las APIs RESTful. Sin embargo, en los últimos años, algunas organizaciones «más confiables», como los proveedores de servicios de comunicaciones, comenzaron a ofrecer servicios similares. Por ejemplo, AT&T y Verizon en los Estados Unidos ofrecen APIs para servicios de identidad móvil.

HORIZONTE 2 – “MEDIANO PLAZO”

Estos desarrollos tecnológicos serán tendencia dominante dentro de los próximos años.

- Analítica del comportamiento: observa patrones de comportamiento y los compara con las que se espera que tenga el consumidor, basándose en interacciones previas o modelos de población existentes.

- Delegar autoridad en dispositivos: pedir explícitamente al consumidor que conceda derechos a un dispositivo en particular para acceder o compartir información confidencial (por ejemplo, autorizar el sistema de telemetría de un vehículo para compartir ubicación y datos relacionados con el comportamiento de manejo con una aseguradora).

- FIDO (llaves públicas del lado del cliente): La Alianza FIDO (Fast Identity Online) define un mecanismo mediante el cual un consumidor tiene un dispositivo o servicio que puede generar y almacenar de forma segura nuevos pares de claves criptográficas públicas / privadas, que se pueden usar para firmar o autenticar. Esto significa que un único dispositivo de hardware de consumo puede actuar como un factor de autenticación para muchos servicios, al tiempo que garantiza que los proveedores de servicios no tengan acceso a las claves utilizadas con otros proveedores.

- HTTPS en todas partes: significa el punto donde, efectivamente, todas las interacciones basadas en web que pueden contener o exponer información confidencial utilizan el protocolo HTTPS encriptado en lugar de HTTP no encriptado.

- Dispositivo móvil como dispositivo personal de confianza: Un dispositivo personal de confianza (PTD, por sus siglas en inglés) es un dispositivo que siempre está presente con o en el control de un consumidor. Este dispositivo se puede confiar para ser lo suficientemente seguro y sea su principal medio para proteger, acceder y controlar información confidencial. «Dispositivo móvil como dispositivo personal de confianza» se refiere al momento en que la mayoría de los consumidores activos ven su dispositivo móvil de esta manera.

- Autenticación basada en el riesgo: utilizar una amplia gama de factores de identidad y riesgo para tomar decisiones anticipadas sobre cuándo desafiar a un usuario en particular para que corrobore su identidad de una manera particular.

- Motores de calificación de riesgo: Usar la amplia disponibilidad de servicios basados en la nube, los cuales agregan y analizan una variedad de datos de diversas fuentes. Esto con el fin de ayudar a establecer el riesgo asociado con una interacción común (por ejemplo, proporcionar un puntaje de reputación para un número de teléfono móvil determinado o para una plataforma de identidad determinada).

- Inicio de sesión de una aplicación basado en SIM: utilizando la tarjeta SIM del dispositivo móvil (y la relación segura y de alta seguridad que establece con un proveedor de servicios de comunicación) como base de autenticación para aplicaciones móviles.

- Inicio de sesión Wi-Fi basado en SIM: La adopción de Wi-Fi públicamente disponible se ha visto significativamente obstaculizada por las inseguridades percibidas en la forma en que las redes Wi-Fi y los dispositivos móviles se identifican y se autentican entre sí. Las tecnologías de inicio de sesión Wi-Fi basadas en SIM como HotSpot 2.0 ahora se están implementando: utilizan la SIM del dispositivo móvil para permitir que los dispositivos y las redes se descubran entre sí y se autentiquen de forma segura y conveniente.

- Wearables para la autenticación: los dispositivos vestibles o wearables (como pulseras inteligentes o relojes inteligentes) pueden usarse como parte del proceso de autenticación. Por ejemplo, una pulsera inteligente puede proporcionar evidencia de identidad por biometría o un reloj inteligente equipado con tecnología NFC que contiene credenciales puede deslizarse por un lector de NFC y así corroborar la identidad.

HORIZONTE 3 – LARGO PLAZO

Estos desarrollos tecnológicos se implementarían dentro de los próximos 5 años en adelante.

- Proveedores de identidad pública de alta seguridad: «Proveedores de identidad pública de alta seguridad» (IDP, por sus siglas en inglés) son proveedores de servicios que crean identidades digitales para individuos. Se puede confiar en estas entidades para interacciones o transacciones de alta seguridad, como las requeridas por instituciones financieras. Este desarrollo crea dos oportunidades para las organizaciones:

i) En primer lugar, como las instituciones son un emisor de identidad podrían comercializar sus identidades como activos inherentes a cada organización, convirtiéndose así ellos mismos en proveedores de identidad (IDP) y creando un nuevo conjunto de servicios generadores de ingresos.

ii) O, en segundo lugar, dado que las instituciones también son partes que confían, al utilizar IDP de terceros lograrían reducir costos necesarios para respaldar funciones internas.

Por su parte, Gartner pronostica que para el año 2020, el 60 por ciento de todas las identidades digitales que interactúen con las empresas provendrán de proveedores externos de identidades, en comparación con menos del 10 por ciento actual.

- Decisión contextualizada en tiempo real: Análisis de una amplia gama de datos para tomar decisiones en tiempo real con respecto a una interacción particular. Por ejemplo, tomar la decisión sobre si desafiar explícitamente a un consumidor determinado para que se autentique de una manera particular durante una transacción particular.

- Regímenes de divulgación restringida: un término general para las arquitecturas y protocolos habilitados por tecnología que permiten a los consumidores compartir con otra parte, de forma segura y encriptada, solo la información personal mínima requerida para completar una interacción o transacción. En última instancia, estos regímenes pueden ayudar a proporcionar una mayor protección a los consumidores que necesitan proporcionar información personal más sensible a los proveedores de servicios.

- Marcos de confianza: son conjuntos de especificaciones y programas de certificación que codifican las relaciones de confianza entre los proveedores de identidad y los proveedores de servicios, lo que les permite confiar en las respectivas políticas de identidad, seguridad y privacidad.

Por: Carlos Romero